รัฐบาลไทยเริ่มทดสอบ "กระเป๋า ID ดิจิทัล" บนมือถือ ซึ่งผสานเทคโนโลยีสำคัญอย่าง Decentralized Identifiers (DID), ไบโอเมตริกส์ และเทคนิค Zero‑Knowledge Proof (ZKP) เพื่อสร้างระบบยืนยันตัวตนที่ปลอดภัยกว่าเดิมและลดช่องทางการฉ้อโกงในการเข้าถึงบริการสาธารณะ การรวมกันของ DID ที่ลดการพึ่งพาศูนย์รวมข้อมูล ไบโอเมตริกส์ที่ยืนยันผู้ใช้เป็นบุคคลจริง และ ZKP ที่ยืนยันข้อมูลโดยไม่เปิดเผยรายละเอียดเกินจำเป็น มีศักยภาพที่จะเพิ่มความเชื่อมั่นของประชาชนต่อการบริการสาธารณะ พร้อมทั้งย่นระยะเวลาและลดต้นทุนการตรวจสอบ

ในบทความนี้เราจะวิเคราะห์ทั้งด้านเทคนิคและผลลัพธ์เบื้องต้นจากโครงการนำร่อง — รวมถึงตัวอย่างการใช้งานจริง เช่น การขอรับสวัสดิการ การยืนยันสิทธิ์เข้าถึงข้อมูลของหน่วยงาน และการออกบริการออนไลน์ — พร้อมยกตัวชี้วัดที่ใช้ประเมิน เช่น อัตราการฉ้อโกงที่ลดลง เวลาในการยืนยันตัวตน และความพึงพอใจของผู้ใช้ แม้ว่าสัญญาณเริ่มแรกจะชี้ให้เห็นถึงประสิทธิภาพ แต่ประเด็นด้านกฎหมาย ความเป็นส่วนตัว การจัดเก็บข้อมูลไบโอเมตริกส์ และความเท่าเทียมทางดิจิทัลยังคงเป็นข้อท้าทายสำคัญที่ต้องการการถกเถียงและกรอบกำกับดูแลที่ชัดเจน เราจะพาผู้อ่านเจาะลึกทั้งข้อดี ข้อจำกัด และแนวทางการขยายผลในอนาคต

บทนำ: ทำไมรัฐบาลต้องมี 'กระเป๋า ID ดิจิทัล' และภาพรวมโครงการ

บทนำ: ทำไมรัฐบาลต้องมี 'กระเป๋า ID ดิจิทัล' และภาพรวมโครงการ

กระเป๋า ID ดิจิทัล (Digital ID Wallet) เป็นแพลตฟอร์มบนมือถือที่อนุญาตให้ประชาชนเก็บและนำเสนอข้อมูลยืนยันตัวตนในรูปแบบดิจิทัลอย่างปลอดภัย โดยระบบจะผสานเทคโนโลยีเช่น DID (Decentralized Identifiers) เพื่อให้ผู้ใช้ควบคุมข้อมูลตนเอง, ไบโอเมตริกส์ เพื่อยืนยันตัวตนว่าผู้ใช้เป็นเจ้าของข้อมูล และ Zero‑Knowledge Proof เพื่อให้สามารถยืนยันข้อมูลบางประการโดยไม่ต้องเปิดเผยข้อมูลต้นทางทั้งหมด การนำระบบดังกล่าวมาทดสอบมีเป้าหมายเพื่อยกระดับความน่าเชื่อถือของการยืนยันตัวตน ลดความเสี่ยงจากการปลอมแปลง และเพิ่มความสะดวกในการเข้าถึงบริการสาธารณะผ่านโทรศัพท์มือถือของประชาชน

รัฐบาลเร่งทดสอบกระเป๋า ID ดิจิทัลด้วยเหตุผลเชิงนโยบายและเชิงเทคนิคหลายประการ: ประการแรก เพื่อ ลดการฉ้อโกง ในการเข้าถึงสิทธิและสวัสดิการสาธารณะ โดยระบบที่ยืนยันตัวตนได้แม่นยำและตรวจสอบได้สามารถป้องกันบัญชีซ้ำหรือการแอบอ้างได้ดีกว่ากระบวนการแบบเดิม ประการที่สอง เพื่อ ปรับปรุงประสบการณ์ผู้ใช้และความสะดวก ของการขอรับบริการภาครัฐ เช่น การขอรับสิทธิประโยชน์ การยืนยันตัวตนหน้าเคาน์เตอร์ หรือการลงทะเบียนบริการออนไลน์ ทำให้ลดต้นทุนการดำเนินงานของหน่วยงานรัฐ และเพิ่มความรวดเร็วในการให้บริการ ประการที่สาม เพื่อเป็นกลไกสำคัญในการขับเคลื่อนการ ทรานส์ฟอร์มองค์กรสู่ดิจิทัล (Digital Transformation) โดยเป็นพื้นฐานสำหรับการพัฒนาแอปพลิเคชันบริการภาครัฐในอนาคต

เชิงนโยบาย โครงการนี้สอดคล้องกับเป้าหมายระดับชาติเรื่องการเพิ่มการเข้าถึงบริการและการป้องกันการฉ้อโกง ตัวอย่างเช่น แนวคิดมุ่งลดกรณีผู้รับสวัสดิการที่ไม่เป็นผู้มีสิทธิ และลดขั้นตอนการตรวจสอบตัวตนซ้ำซ้อน งานวิจัยระดับนานาชาติชี้ว่า ระบบ ID ที่เชื่อถือได้สามารถลดต้นทุนธุรกรรมและเพิ่มประสิทธิภาพการให้บริการได้อย่างมีนัยสำคัญ และเป้าหมายของรัฐบาลไทยคือการนำเครื่องมือนี้มาเป็นฐานให้บริการสาธารณะยุคใหม่ที่มีความปลอดภัยและเป็นมิตรต่อผู้ใช้

ในด้านขอบเขตการทดสอบ รัฐบาลได้กำหนดระยะเวลาทดสอบเบื้องต้นที่คาดว่าจะอยู่ในช่วง 6–12 เดือน เพื่อประเมินทั้งเชิงเทคนิคและนโยบาย โดยมีหน่วยงานภาครัฐที่เกี่ยวข้องซึ่งมักเป็นผู้ประสานและนำร่องโครงการ ได้แก่ กระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม (MDES), สำนักงานพัฒนาธุรกรรมทางอิเล็กทรอนิกส์ (ETDA) และกรมการปกครอง (DOPA) ในการร่วมกันกำหนดมาตรฐานการยืนยันตัวตนและการบูรณาการกับฐานข้อมูลประชากร

กลุ่มผู้เข้าร่วมทดลองจะเป็นการผสมผสานระหว่าง หน่วยงานนำร่อง และ กลุ่มประชากรตัวอย่าง ได้แก่ เจ้าหน้าที่ให้บริการสาธารณะ (frontline officers), ผู้รับสวัสดิการสาธารณะในพื้นที่นำร่อง, และพลเมืองทั่วไปในจังหวัดตัวอย่าง โดยมุ่งทดสอบทั้งกระบวนการลงทะเบียน การยืนยันตัวตนด้วยไบโอเมตริกส์ การใช้งานร่วมกับบริการสวัสดิการ และการป้องกันการฉ้อโกงในสถานการณ์จริง ข้อมูลที่ได้จากการทดสอบจะนำมาปรับปรุงมาตรการรักษาความเป็นส่วนตัว การกำกับดูแลข้อมูล และกรอบกฎหมายที่เกี่ยวข้องก่อนการขยายผลในวงกว้าง

เทคโนโลยีเบื้องหลัง: DID, ไบโอเมตริกส์ และ Zero‑Knowledge Proof คืออะไร

เทคโนโลยีเบื้องหลัง: ภาพรวมและหลักการทำงาน

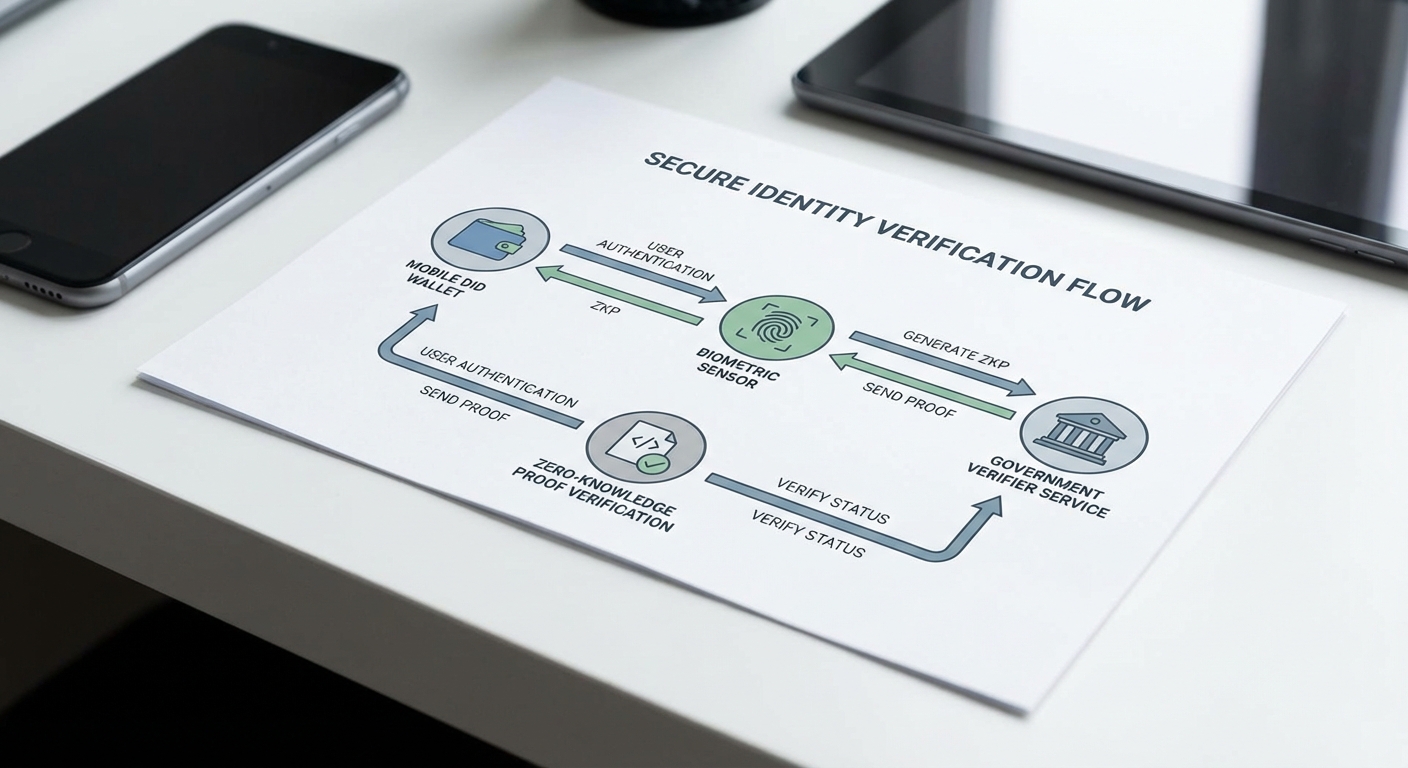

เมื่อรัฐบาลนำแนวคิด “กระเป๋า ID ดิจิทัล” มาทดสอบ การรวมกันของ DID (Decentralized Identifiers), ไบโอเมตริกส์บนอุปกรณ์ (on‑device biometrics) และ Zero‑Knowledge Proof (ZKP) จะตอบโจทย์ทั้งด้านความปลอดภัย ความเป็นส่วนตัว และการลดการฉ้อโกงในบริการสาธารณะ โดยสรุปหลักการคือ: DID มอบโครงสร้างตัวตนแบบกระจายให้ผู้ใช้ควบคุม, ไบโอเมตริกส์บนอุปกรณ์ช่วยยืนยันว่าเจ้าของกระเป๋าเป็นบุคคลจริงโดยข้อมูลไบโอเมตริกส์ไม่ถูกส่งออกจากอุปกรณ์, และ ZKP ช่วยให้ผู้ใช้ยืนยันคุณสมบัติ (เช่น อายุหรือสถานะสิทธิ์) โดยไม่ต้องเปิดเผยข้อมูลดิบเพิ่มเติม

DID (Decentralized Identifiers): ผู้ใช้เป็นศูนย์กลาง ลดการเก็บข้อมูลศูนย์กลาง

DID คือมาตรฐาน (พัฒนาโดย W3C) สำหรับตัวระบุที่ไม่ผูกกับหน่วยงานกลางใดหน่วยงานหนึ่ง ซึ่งถูกออกแบบมาเพื่อให้ผู้ใช้ “เป็นเจ้าของ” ตัวตนดิจิทัลของตนเอง โดย DID จะเชื่อมโยงกับคีย์สาธารณะและข้อมูลการยืนยัน (verifiable credentials) ที่ออกโดยหน่วยงานต่าง ๆ เช่น กระทรวงหรือธนาคาร

ตัวอย่างการใช้งานจริง: แทนที่จะเก็บฐานข้อมูลประชากรไว้ที่เซิร์ฟเวอร์กลาง เมื่อผู้ใช้ต้องการพิสูจน์สถานะสิทธิ์ (เช่น ผู้มีสิทธิรับเงินอุดหนุน) ผู้ใช้สามารถนำเสนอ credential ที่ลงนามโดยหน่วยงานต้นทาง และผู้ให้บริการตรวจสอบลายเซ็นดิจิทัลแทนการเข้าถึงฐานข้อมูลกลาง

- ข้อดี: ลดความเสี่ยงจากการถูกโจมตีฐานข้อมูลศูนย์กลาง, เพิ่มการควบคุมโดยเจ้าของข้อมูล, รองรับการพกพาตัวตนระหว่างบริการต่าง ๆ

- ข้อเสีย: ต้องมีการจัดการกุญแจ (key management) และกลไกการกู้คืนตัวตน (recovery) ที่ใช้งานง่าย; หากผู้ใช้สูญเสียคีย์อาจยากต่อการกู้คืน

- สถิติ/แนวโน้ม: หลายรัฐบาลและหน่วยงานระดับโลกกำลังทดลองหรือประกาศแผนงาน DID เพื่อรองรับบริการดิจิทัลที่ปลอดภัยและเป็นส่วนตัวมากขึ้น

ไบโอเมตริกส์บนอุปกรณ์ (On‑device biometrics): การพิสูจน์ตัวตนที่เก็บข้อมูลบนเครื่อง

ไบโอเมตริกส์บนอุปกรณ์ หมายถึงการจับและตรวจสอบข้อมูลไบโอเมตริกส์ (เช่น ลายนิ้วมือ, รูปหน้า, การจดจำเสียง) ที่เกิดขึ้นและประมวลผลภายในอุปกรณ์ของผู้ใช้เท่านั้น ข้อมูลไบโอเมตริกส์ต้นฉบับไม่ถูกส่งออกไปยังเซิร์ฟเวอร์ภายนอก ทำให้ความเสี่ยงจากการรั่วไหลของข้อมูลสำคัญลดลง

ตัวอย่างการใช้งานจริง: เมื่อผู้ใช้เปิดกระเป๋า ID ดิจิทัลบนมือถือ แอปจะนำเซ็นเซอร์ไบโอเมตริกส์ของเครื่องมาตรวจสอบและยืนยันตัวตนในพื้นที่ปลอดภัย (เช่น Secure Enclave หรือ Trusted Execution Environment) ก่อนให้สิทธิการเข้าถึง credential

- ข้อดี: ลดความเสี่ยงจากการรั่วไหลของข้อมูลไบโอเมตริกส์, เพิ่มความสะดวกและความรวดเร็วในการยืนยันตัวตน, ลดความจำเป็นในการส่งข้อมูลไบโอเมตริกส์ไปยังเซิร์ฟเวอร์

- ข้อเสีย: ความปลอดภัยขึ้นกับอุปกรณ์และฮาร์ดแวร์ (เช่น หากอุปกรณ์ถูกเจาะหรือไม่มีฮาร์ดแวร์ความปลอดภัยก็เสี่ยง), ปัญหาเมื่อผู้ใช้สูญเสียหรือเปลี่ยนอุปกรณ์, ความเป็นส่วนตัวหากไม่มีมาตรฐานและนโยบายที่ชัดเจน

- ข้อเท็จจริงประกอบ: สมาร์ทโฟนสมัยใหม่ส่วนใหญ่มีฮาร์ดแวร์รองรับไบโอเมตริกส์ (เช่น fingerprint หรือ face ID) ทำให้การนำไปใช้ในระดับประชากรเป็นไปได้รวดเร็ว

Zero‑Knowledge Proof (ZKP): พิสูจน์โดยไม่เปิดเผยข้อมูลดิบ

ZKP เป็นกลไกทางคณิตศาสตร์ที่อนุญาตให้ผู้พิสูจน์ (prover) แสดงต่อผู้ตรวจสอบ (verifier) ว่าเธอมีคุณสมบัติตรงตามเงื่อนไขหนึ่ง ๆ โดยไม่ต้องเปิดเผยข้อมูลดิบที่ใช้ในการพิสูจน์ เช่น แสดงว่า "อายุเกิน 18 ปี" โดยไม่ต้องส่งวันเกิดจริง

ตัวอย่างการใช้งานจริงในบริบทของกระเป๋า ID ดิจิทัล: ผู้ใช้สามารถยืนยันว่าเป็นผู้มีสิทธิรับบริการสาธารณะโดยใช้ ZKP เพื่อแสดงสถานะสิทธิ์ที่ออกโดยหน่วยงานต้นทาง โดยผู้ให้บริการตรวจสอบแค่ความถูกต้องของเงื่อนไขโดยไม่เห็นรายละเอียดส่วนบุคคลทั้งหมด

- ข้อดี: ปกป้องความเป็นส่วนตัวอย่างเข้มงวด, ลดการเปิดเผยข้อมูลเกินจำเป็น (data minimization), ลดความเสี่ยงจากการนำข้อมูลมาประกอบการฉ้อโกง

- ข้อเสีย: เทคโนโลยีมีความซับซ้อนทั้งทางการพัฒนาและการตรวจสอบ, บางรูปแบบต้องการทรัพยากรคำนวณมากขึ้นหรือขั้นตอนการตั้งค่าที่เชื่อถือได้ (trusted setup) ในบางกรณี

- ตัวอย่างเชิงใช้การได้จริง: ZKP ถูกใช้ในระบบบล็อกเชนและสกุลเงินดิจิทัลบางระบบ (เช่น zk‑SNARKs) และเริ่มถูกนำมาปรับใช้ในระบบยืนยันตัวตนเช่นการยืนยันอายุหรือสถานะการฉีดวัคซีนโดยไม่เปิดเผยข้อมูลประจำตัว

การผสานสามเทคโนโลยีนี้ในกระเป๋า ID ดิจิทัลบนมือถือจะช่วยให้รัฐสามารถลดการเก็บข้อมูลแบบศูนย์กลาง, ให้ผู้ใช้ควบคุมข้อมูลตนเองโดยตรง, และอนุญาตให้ยืนยันคุณสมบัติที่จำเป็นต่อการเข้าถึงบริการได้โดยไม่ต้องเปิดเผยข้อมูลส่วนเกิน อย่างไรก็ดี ความสำเร็จขึ้นกับการออกแบบประสบการณ์ผู้ใช้ (usability), การจัดการคีย์และการกู้คืน, รวมถึงมาตรฐานและกรอบกฎหมายที่ชัดเจนเพื่อสร้างความเชื่อถือในระบบทั้งจากประชาชนและหน่วยงานภาครัฐ

การออกแบบระบบและการใช้งานบนมือถือ: จากการลงทะเบียนถึงการยืนยันสิทธิ์

การออกแบบระบบและการใช้งานบนมือถือ: จากการลงทะเบียนถึงการยืนยันสิทธิ์

ระบบ กระเป๋า ID ดิจิทัล ที่ผสาน Decentralized Identifiers (DID), ไบโอเมตริกส์ และ Zero‑Knowledge Proof (ZKP) ต้องออกแบบเส้นทางการใช้งาน (user journey) ให้ชัดเจน ปลอดภัย และใช้งานได้จริงบนสมาร์ทโฟนทุกรุ่น ตั้งแต่ขั้นตอนการลงทะเบียน (enrollment) การออก credential/คูปอง ไปจนถึงการพิสูจน์สิทธิ์ต่อหน่วยงานสาธารณะ โดยมุ่งเน้นลดการฉ้อโกงและปกป้องข้อมูลส่วนบุคคลของผู้ใช้

1) ขั้นตอนการลงทะเบียนและการยืนยันตัวตน (onboarding flow)

- เริ่มต้นสร้าง DID บนอุปกรณ์ — แอปสร้างคีย์คู่ (key pair) บนเครื่อง และเก็บ seed ใน Secure Enclave หรือ Trusted Execution Environment (TEE) ของมือถือ ผู้ใช้จะได้รับ DID ที่ผูกกับคีย์สาธารณะ โดยคีย์ส่วนตัวไม่ถูกส่งออกจากอุปกรณ์

- การยืนยันตัวตนด้วยไบโอเมตริกส์ — ผู้ใช้จับภาพใบหน้า/ลายนิ้วมือพร้อมกระบวนการ liveness detection เพื่อป้องกันการปลอมแปลง การตรวจจับจะทำบนอุปกรณ์ หากหน่วยงานต้องการให้เป็นทางการ ระบบจะส่ง request ให้หน่วยงานออกใบรับรอง (attestation) ว่าการจับภาพถูกต้องก่อนออก credential

- การออก credential/คูปอง — หลังการยืนยัน หน่วยงานออก Verifiable Credential ที่ลงลายมือชื่อดิจิทัล (signed credential) และส่งไปยังกระเป๋า ID ของผู้ใช้ ข้อมูลสำคัญ เช่น สิทธิการรับสวัสดิการหรือมูลค่าคูปอง จะถูกเข้ารหัสและเก็บเฉพาะในอุปกรณ์

- ยืนยันสถานะและการเปิดใช้งาน — แอปจะแจ้งผู้ใช้ผ่าน UI ที่เข้าใจง่าย ให้ยืนยันเงื่อนไข เช่น ระยะเวลาใช้งานหรือขอบเขตข้อมูลที่อนุญาตให้แชร์

ตัวอย่าง user journey ของผู้สูงอายุรับเบี้ยยังชีพ: เจ้าหน้าที่ช่วยผู้ใช้เปิดแอป สแกนบัตรประชาชน (optional) ดำเนินการจับภาพหน้า และแอปแสดงข้อความยืนยันขนาดใหญ่ พร้อมปุ่มเสียงอ่าน เมื่อได้รับ credential แล้ว ผู้สูงอายุได้รับข้อความยืนยันพร้อมหมายเลขอ้างอิง

2) การจัดเก็บ credential แบบกระจายและการใช้ Secure Element บนมือถือ

- เก็บ credential บนเครื่อง (on-device wallet) — เพื่อคงหลักการกระจายศูนย์ (decentralization) ข้อมูล credential หลักจะอยู่ในกระเป๋าบนอุปกรณ์ของผู้ใช้ แทนการเก็บศูนย์กลางบนเซิร์ฟเวอร์ของรัฐ

- ใช้ Secure Element / TEE / Secure Enclave — คีย์ส่วนตัวและรหัสสำคัญจะถูกเก็บในฮาร์ดแวร์ที่แยกจาก OS ปกติ เช่น Secure Enclave ของ iOS หรือ TEE ของ Android เพื่อป้องกันการถูกขโมยโดยมัลแวร์

- กลไกการตรวจสอบและเพิกถอน — ระบบอาจใช้ revocation registry ที่เก็บสถานะของ credential (เช่น บล็อกเชนหรือบริการลงทะเบียน) โดย verifier ตรวจสอบสถานะโดยไม่ต้องเข้าถึงข้อมูลส่วนบุคคลของผู้ใช้

- การสร้าง ZKP บนเครื่อง — เมื่อผู้ใช้ต้องพิสูจน์คุณสมบัติ เช่น อายุหรือสิทธิ์การรับบริการ แอปจะสร้าง ZKP ภายใน TEE เพื่อยืนยันเฉพาะคุณสมบัติที่จำเป็นโดยไม่เปิดเผยข้อมูลอื่น ๆ

ตัวอย่างเชิงเทคนิค: ผู้ใช้ต้องพิสูจน์ว่าอายุเกิน 60 ปีเพื่อรับสิทธิ์แผงสวัสดิการ แอปจะสร้าง ZKP ว่าค่าอายุอยู่ในช่วงที่กำหนด โดยส่ง ZKP และลายเซ็นของ issuer ให้หน่วยงานตรวจสอบโดยไม่ต้องส่งวันเกิดจริงหรือบัตรประชาชน

3) UX ที่ออกแบบเพื่อลดความซับซ้อนและรองรับผู้สูงอายุ/ผู้ไม่มีทักษะดิจิทัล

- อินเทอร์เฟซแบบก้าวต่อก้าว (step-by-step) — แบ่งกระบวนการเป็นขั้นตอนสั้น ๆ พร้อมคำอธิบายด้วยภาษาง่าย ใช้ไอคอนชัดเจน ขนาดปุ่มและฟอนต์ใหญ่ขึ้น

- โหมดช่วยเหลือและการสื่อสารหลายช่องทาง — มีปุ่มโทรด่วน/แชทกับเจ้าหน้าที่ กรณี onboarding แบบไกด์สำหรับผู้ที่ต้องการความช่วยเหลือ พร้อมเสียงอ่าน (text-to-speech) และภาษาไทยถิ่น

- Fallback ด้วย PIN & biometric alternative — นอกจากใช้ไบโอเมตริกส์เป็นหลัก ต้องมีทางเลือก PIN ที่แข็งแรงและข้อกำหนดการล็อกเครื่องเมื่อใส่รหัสผิดหลายครั้ง รวมถึงการใช้ biometric fallback หากเซ็นเซอร์ล้มเหลว

- สำรองและกู้คืนกระเป๋า ID — เสนอหลายทางเลือก ทั้งการสำรองแบบเข้ารหัสไปยังผู้ให้บริการคลาวด์ (ด้วยกุญแจที่ผู้ใช้เป็นคนเข้ารหัส) หรือการสำรองแบบ mnemonic/passphrase หรือ social recovery (มอบสิทธิ์ให้กลุ่มผู้เชื่อถือช่วยกู้คืน) โดยทุกวิธีออกแบบให้ผู้สูงอายุเข้าใจได้ผ่านผู้ช่วยหรือเอกสารแบบพิมพ์

- โหมดออฟไลน์และการทำธุรกรรมที่ช่วยลดเครือข่าย — สำหรับพื้นที่เชื่อมต่อไม่ดี แอปควรรองรับการสร้าง ZKP และการพิสูจน์สิทธิ์แบบออฟไลน์พร้อมซิงค์เมื่อกลับออนไลน์

งานนำร่องและงานวิจัยด้านการออกแบบชี้ให้เห็นว่าการปรับ UI/UX สำหรับกลุ่มเปราะบางสามารถเพิ่มอัตราการสำเร็จในการลงทะเบียนได้อย่างมีนัยสำคัญ (ตัวอย่างข้อมูลนำร่องในหลายโครงการระบุการเพิ่มขึ้นของอัตราสำเร็จในช่วงสองหลัก เช่น ประมาณ 15–30%) และลดภาระงานของเจ้าหน้าที่ช่วยเหลือ

4) การใช้งาน ZKP ระหว่างการพิสูจน์สิทธิ์ต่อหน่วยงานสาธารณะ

- การร้องขอพิสูจน์ (Presentation Request) — หน่วยงานส่งคำขอให้พิสูจน์คุณสมบัติเฉพาะ เช่น “มีสิทธิรับเงินอุดหนุนหรือไม่”

- การสร้างการนำเสนอแบบความเป็นส่วนตัวสูง (ZKP-based Presentation) — แอปบนอุปกรณ์ใช้ credential ที่ออกมาและสร้าง ZKP ที่พิสูจน์ว่าเงื่อนไขเป็นจริงโดยไม่เปิดเผยข้อมูลเพิ่มเติม (เช่นพิสูจน์สิทธิ์ โดยไม่ส่งวันเกิดหรือเลขบัตร)

- การตรวจสอบโดย verifier — หน่วยงานตรวจสอบความถูกต้องของ ZKP และลายเซ็นของ issuer รวมถึงสถานะเพิกถอน โดยไม่เก็บสำเนาข้อมูลส่วนตัวของผู้ใช้

- บันทึกการทำธุรกรรมแบบย่อ — ระบบสามารถบันทึกเฉพาะเมตาดาต้าจำเป็น (เช่น ประเภทการพิสูจน์ เวลา และสถานะ) เพื่อประโยชน์ด้าน audit โดยไม่เก็บเนื้อหาส่วนตัว

จากมุมมองความปลอดภัยและการปฏิบัติการ การสร้าง ZKP บนเครื่องและตรวจสอบด้วยลายเซ็นดิจิทัลช่วยให้หน่วยงานลดความเสี่ยงจากการปลอมแปลงเอกสาร และงานนำร่องในต่างประเทศรายงานว่าการใช้หลักการเหล่านี้สามารถลดการฉ้อโกงรูปแบบเอกสารได้อย่างมีนัยสำคัญ (หลายโครงการระบุช่วง 30–60% ในการลดเหตุการณ์ที่เกี่ยวข้องกับการปลอมแปลง)

สรุปคือการออกแบบกระเป๋า ID ดิจิทัลบนมือถือให้สำเร็จต้องผสานฮาร์ดแวร์ความปลอดภัย (Secure Enclave/TEE), กระบวนการยืนยันตัวตนที่เข้มงวดด้วยไบโอเมตริกส์และการรับรอง, การใช้ ZKP เพื่อคงความเป็นส่วนตัว และ UX ที่คำนึงถึงกลุ่มเปราะบางพร้อมทางเลือกการสำรอง/กู้คืนที่ปลอดภัย ทั้งหมดนี้ต้องดำเนินการควบคู่กับนโยบายคุ้มครองข้อมูลและการกำกับดูแลที่ชัดเจนเพื่อสร้างความเชื่อมั่นต่อประชาชนและหน่วยงานสาธารณะ

ผลประโยชน์เชิงป้องกันการฉ้อโกงและการคุ้มครองข้อมูลส่วนบุคคล

ผลประโยชน์เชิงป้องกันการฉ้อโกงและการคุ้มครองข้อมูลส่วนบุคคล

การลดความเสี่ยงจากการแอบอ้างตัวตน (identity fraud) — การผสาน Decentralized Identifiers (DID) กับไบโอเมตริกส์บนอุปกรณ์เคลื่อนที่และการพิสูจน์ด้วย Zero‑Knowledge Proofs (ZKP) สร้างกลไกยืนยันตัวตนที่แข็งแกร่งและยากต่อการปลอมแปลง กล่าวคือ ตัวระบุตัวตน (credential) จะถูกออกและลงนามโดยหน่วยงานที่เชื่อถือได้ แต่ข้อมูลสำคัญทางชีวภาพและคีย์ส่วนตัวจะเก็บไว้บนอุปกรณ์ของผู้ใช้ ทำให้ไม่มีจุดศูนย์กลางเดียวที่ผู้โจมตีสามารถขโมยข้อมูลชุดใหญ่ได้เมื่อตรวจสอบแบบออนไลน์จะใช้การจับคู่ไบโอเมตริกส์ที่ผูกกับครีเดนเชียลบนเครื่องร่วมกับการยืนยันทางคริปโตกราฟี ดังนั้นระบบจึงลดความเสี่ยงของการนำข้อมูลส่วนบุคคลไปสร้างบัญชีปลอมหรือแอบอ้างได้อย่างมีนัยสำคัญ

ตัวอย่างเชิงตัวเลข (สมมติฐานเชิงปฏิบัติ): หากบริการสาธารณะเคยมีอัตราการฉ้อโกงจากการแอบอ้างตัวตนเท่ากับ 2% ของธุรกรรมทั้งหมด และมีธุรกรรม 1,000,000 ครั้งต่อปี (เท่ากับ 20,000 รายการฉ้อโกง) การนำ DID+ไบโอเมตริกส์+ZKP ใช้ร่วมกันในการยืนยันตัวตนอาจลดจำนวนธุรกรรมปลอมลงในช่วงประมาณ 40–70% ตามผลการจำลองและรายงานเชิงประเมินจากโครงการนำร่องต่างประเทศ ดังนั้นจะลดลงเหลือ 6,000–12,000 รายการ ซึ่งหมายถึงการลดความสูญเสียและภาระการไต่สวนลงอย่างมาก (ตัวเลขข้างต้นเป็นตัวอย่างการประเมินเพื่อแสดงแนวคิด ไม่ใช่ค่าจริงที่แน่นอนสำหรับทุกสภาพแวดล้อม)

ผลต่อความเป็นส่วนตัว — การเปิดเผยข้อมูลที่จำเป็นเท่านั้นด้วย ZKP — ZKP ช่วยให้ผู้ใช้สามารถพิสูจน์คุณสมบัติที่ต้องการ (เช่น อายุ คุณสมบัติการเป็นผู้มีสิทธิ์ หรือตรวจสอบสถานะสมาชิก) โดยไม่ต้องส่งข้อมูลดิบทั้งหมดไปยังผู้ให้บริการ ตัวอย่างเช่น ผู้ใช้สามารถยืนยันว่า "มีอายุมากกว่า 18 ปี" โดยไม่ต้องส่งวันเดือนปีเกิดจริง หรือยืนยันแค่ว่าเป็นผู้มีสิทธิรับสวัสดิการโดยไม่ต้องเปิดเผยประวัติทางการแพทย์หรือรายละเอียดบัญชีธนาคาร การลดการส่งข้อมูลเต็มรูปแบบนี้ช่วยลดความเสี่ยงของการรั่วไหลและการใช้ข้อมูลในทางที่ผิด

ตัวอย่างเชิงตัวเลขที่เน้นการคุ้มครองข้อมูล: ในกรณีที่ระบบเดิมส่งชุดข้อมูลผู้ใช้ 20 ฟิลด์ต่อการตรวจสอบหนึ่งครั้ง การใช้กลไก ZKP และ selective disclosure อาจลดการเปิดเผยข้อมูลจริงต่อผู้ให้บริการเหลือเพียง 1–3 ฟิลด์ที่จำเป็น ซึ่งเป็นการลดปริมาณข้อมูลที่เปิดเผยได้ถึง 80–95% ต่อการทำธุรกรรมหนึ่งครั้ง ส่งผลโดยตรงต่อการลดความเสี่ยงของการรั่วไหลข้อมูลและการนำข้อมูลไปใช้โจรกรรมตัวตนในภายหลัง

หลักฐานจากโครงการและงานศึกษาต่างประเทศ — หลายประเทศที่พัฒนาโครงสร้าง e‑ID และระบบยืนยันตัวตนดิจิทัลรายงานผลเชิงบวกที่สอดคล้องกับข้อดีข้างต้น เช่น โครงการ e‑ID ของประเทศในยุโรป (เช่น เอสโตเนีย) และการนำเอาไบโอเมตริกส์มาใช้ในโปรแกรมจ่ายสวัสดิการในประเทศกำลังพัฒนา รายงานจากหน่วยงานระหว่างประเทศเช่น World Bank’s ID4D ระบุว่า ID ที่เชื่อถือได้สามารถปรับปรุงการคัดกรองผู้รับสิทธิ์และลดการรั่วไหลของสวัสดิการได้อย่างมีนัยสำคัญ ขณะที่การประเมินเชิงนโยบายและเอกชน (เช่น จาก McKinsey และรายงานเชิงประเมินโครงการนำร่อง) พบว่าการยืนยันตัวตนดิจิทัลที่ผสานเทคโนโลยีหลายชั้นช่วยลดการฉ้อโกงและเพิ่มความแม่นยำของการยืนยันตัวตนในระดับที่มีนัยสำคัญ

- การลดธุรกรรมปลอม (illustrative): การผสานเทคโนโลยีอาจลดธุรกรรมปลอมได้ 40–70% ในสภาพแวดล้อมที่มีการโจมตีเชิงแอบอ้างตัวตนสูง

- การลดการเปิดเผยข้อมูลส่วนบุคคล: selective disclosure ด้วย ZKP สามารถลดฟิลด์ข้อมูลที่ต้องส่งต่อผู้ให้บริการได้ 80–95% ต่อการยืนยันตัวตนหนึ่งครั้ง

- การลดความเสี่ยงจากการรั่วไหลเชิงศูนย์กลาง: การย้ายจากระบบศูนย์กลางมาเป็น DID ที่กระจายการควบคุมคีย์และข้อมูล ลดจุดล้มเหลวกลางและความเสี่ยงของการถูกขโมยข้อมูลจำนวนมากในเหตุการณ์เดียว

บันทึกเชิงบริบทและข้อควรระวัง — แม้ประโยชน์เชิงป้องกันและการคุ้มครองข้อมูลจะชัดเจน แต่ประสิทธิผลจริงขึ้นอยู่กับการออกแบบระบบ การจัดการคีย์บนอุปกรณ์ การตั้งค่าไบโอเมตริกส์ (FAR/FRR) และกรอบกำกับดูแลที่เหมาะสม การประเมินเชิงปริมาณจากโครงการนำร่องในบริบทประเทศต่าง ๆ จึงมีบทบาทสำคัญในการคาดการณ์ผลลัพธ์เชิงเศรษฐศาสตร์และการปฏิบัติการ ก่อนขยายใช้งานระดับประเทศ ควรออกแบบการทดสอบเชิงควบคุมและจัดทำกรอบการตรวจสอบทางเทคนิคและกฎหมายเพื่อให้ผลที่ได้ทั้งปลอดภัยและสอดคล้องกับหลักความเป็นส่วนตัวของประชาชน

ความท้าทายด้านกฎหมาย ความปลอดภัย และการยอมรับจากประชาชน

ความสอดคล้องกับ PDPA และกรอบกฎหมายที่เกี่ยวข้อง

การนำระบบ กระเป๋า ID ดิจิทัล ที่รวมเทคโนโลยี DID, ไบโอเมตริกส์ และ Zero‑Knowledge Proof มาใช้ ต้องยึดตามพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล (PDPA) และกฎหมายที่เกี่ยวข้องอย่างเคร่งครัด โดยเฉพาะเมื่อข้อมูลไบโอเมตริกส์ถือเป็นข้อมูลส่วนบุคคลเชิงอ่อนไหว (sensitive personal data) ซึ่งมีข้อกำหนดเพิ่มเติมด้านการขอความยินยอม การจำกัดวัตถุประสงค์ และมาตรการคุ้มครองที่เข้มงวด ผู้พัฒนาระบบและหน่วยงานรัฐต้องดำเนินการดังนี้:

- การประเมินผลกระทบด้านข้อมูล (DPIA) — ดำเนินการประเมินความเสี่ยงต่อสิทธิและเสรีภาพของเจ้าของข้อมูลก่อนเปิดใช้บริการระดับวงกว้าง

- ฐานทางกฎหมายและการขอความยินยอม — ระบุฐานความชอบด้วยกฎหมาย (เช่น ความยินยอม, ภารกิจสาธารณะ) และออกแบบกระบวนการขอความยินยอมที่โปร่งใสและสามารถเพิกถอนได้

- การจำกัดการเก็บรักษาและการโอนข้อมูล — ใช้หลักการเก็บข้อมูลให้น้อยที่สุด (data minimization) กำหนดระยะเวลาการเก็บรักษา และปฏิบัติตามกฎการถ่ายโอนข้อมูลข้ามพรมแดน

- สิทธิของเจ้าของข้อมูล — ให้สิทธิในการเข้าถึง แก้ไข ลบ และคัดค้านการประมวลผลอย่างชัดเจน พร้อมช่องทางร้องเรียนและการตรวจสอบอิสระ

ความเสี่ยงด้านเทคนิคและแนวทางการบรรเทาความเสี่ยง

ระบบที่พึ่งพาอุปกรณ์ผู้ใช้ (mobile‑first) และไบโอเมตริกส์เผชิญความเสี่ยงหลากหลาย ตั้งแต่การโจมตีบนอุปกรณ์ไปจนถึงการละเมิดข้อมูลในเซิร์ฟเวอร์ ตัวอย่างความเสี่ยงและแนวทางบรรเทาที่สำคัญได้แก่:

- การโจมตีบนอุปกรณ์ (device compromise) — อุปกรณ์ที่ติดมัลแวร์ หรือถูก root/jailbreak อาจถูกขโมย credential หรือ biometric template ได้ แนวทาง: เก็บคีย์ในฮาร์ดแวร์ที่เชื่อถือได้ (Secure Enclave / TEE / TPM), ใช้การยืนยันสถานะอุปกรณ์ (attestation), บังคับใช้การอัปเดตความปลอดภัย และตรวจจับพฤติกรรมผิดปกติบนอุปกรณ์

- การโจมตีแบบ replay และการปลอมแปลงไบโอเมตริกส์ — รูปแบบการเล่นซ้ำของข้อมูลการพิสูจน์ตัวตนอาจทำให้ผู้โจมตีเลียนแบบการยืนยันตัวตนได้ แนวทาง: ใช้ challenge‑response, nonces และ timestamp; ใช้เทคนิค liveness detection และมาตรฐานการป้องกันการปลอม (ISO/IEC 30107) รวมทั้งใช้ Zero‑Knowledge Proof เพื่อลดการเปิดเผยข้อมูลต้นฉบับ

- การขโมย credential และ SIM‑swap — การอาศัยปัจจัยยืนยันตัวตนหลายอย่าง (multi‑factor) ที่ผูกกับหมายเลขโทรศัพท์เสี่ยงต่อ SIM‑swap แนวทาง: หลีกเลี่ยงการพึ่งพาเพียง SMS สำหรับการยืนยันผูกบัญชี, ผูกข้อมูลกับอุปกรณ์และไบโอเมตริกส์, ใช้ FIDO/WebAuthn และกุญแจที่จัดเก็บฮาร์ดแวร์

- การเชื่อมโยงและการระบุตัวตนจากศูนย์ข้อมูลรวม — การเก็บข้อมูลส่วนกลางเพิ่มความเสี่ยงหากฐานข้อมูลถูกละเมิด แนวทาง: ใช้สถาปัตยกรรมกระจาย (DID), ใส่หลักการแบ่งหน้าที่ (separation of duties), เข้ารหัสข้อมูลแบบกุญแจที่ผู้ใช้ควบคุม และออกแบบระบบให้เท่าที่จำเป็นเพื่อหลีกเลี่ยงการเก็บ raw biometric templates ส่วนกลาง

- ภัยคุกคามภายใน (insider threats) และซัพพลายเชน — ควบคุมการเข้าถึงแบบ least privilege, บันทึกล็อกการใช้งานที่ตรวจสอบได้, ดำเนินการตรวจสอบภายนอก (third‑party audits) และทดสอบการแทรกซึมเป็นประจำ

ปัจจัยด้านสังคมและการสื่อสารเพื่อนำไปสู่การยอมรับ

แม้เทคโนโลยีจะป้องกันความเสี่ยงเชิงเทคนิคได้มาก แต่การยอมรับจากประชาชนเป็นปัจจัยตัดสินความสำเร็จ ประเด็นสำคัญที่ต้องจัดการคือความไว้วางใจ ความเข้าใจ และความครอบคลุมทางสังคม:

- ความโปร่งใสและการสื่อสาร — อธิบายวิธีการทำงาน ขอบเขตข้อมูลที่เก็บ ระยะเวลาที่เก็บ และสิทธิของผู้ใช้อย่างชัดเจน ใช้ภาษาที่เข้าใจง่าย พร้อมตัวอย่างกรณีใช้งานและผลประโยชน์ที่จับต้องได้ เช่น ลดเวลาในการรับบริการสาธารณะ ลดการฉ้อโกง

- การคุ้มครองสิทธิและกลไกตรวจสอบอิสระ — จัดตั้งหน่วยงานตรวจสอบอิสระ รายงานการประเมินความเสี่ยงสาธารณะ และเปิดเผยผลการตรวจสอบความปลอดภัยและความเป็นส่วนตัว เช่น การเผยแพร่รายงานการทดสอบ penetration test และการประเมิน DPA

- ความครอบคลุมและทางเลือกสำหรับกลุ่มเปราะบาง — ให้ทางเลือกสำหรับผู้ไม่มีสมาร์ทโฟน ผู้สูงอายุ ผู้พิการ และผู้ที่กังวลเรื่องความเป็นส่วนตัว เช่น ช่องทางกายภาพ บัตร ID แบบดิจิทัลบนฮาร์ดแวร์ที่ออกโดยรัฐ หรือการให้บริการผ่านเจ้าหน้าที่ตัวกลาง พร้อมโปรแกรมฝึกอบรมและบริการช่วยเหลือ

- การสร้างความเชื่อมั่นผ่านการมีส่วนร่วมของประชาชน — จัดทดลองนำร่อง (pilot) ที่มีการประเมินและรับฟังความคิดเห็นจากผู้ใช้จริง ใช้เกณฑ์ชี้วัด เช่น อัตราการยอมรับ (adoption rate), เวลาที่ใช้ในการยืนยันตัวตน, อัตราการปฏิเสธเท็จ/ยอมรับเท็จของไบโอเมตริกส์ และระดับความพึงพอใจของผู้ใช้ เพื่อปรับปรุงก่อนขยายการใช้งาน

สรุปคือ การนำกระเป๋า ID ดิจิทัลมาใช้ในบริบทบริการสาธารณะต้องมีการผสมผสานทั้งมาตรการทางกฎหมายที่ชัดเจน มาตรการทางเทคนิคที่รัดกุม และกลยุทธ์การสื่อสารเชิงสังคมเพื่อลดความหวาดวิตกและป้องกันการถูกกีดกันจากการเข้าถึงบริการ ข้อเสนอเชิงปฏิบัติได้แก่การออกแบบตามหลัก Privacy‑by‑Design, การเปิดเผยผลการประเมินความเสี่ยงต่อสาธารณะ, และการจัดทางเลือกให้กับผู้ใช้ที่เปราะบางหรือไม่ต้องการใช้ช่องทางดิจิทัลโดยตรง

กรณีทดสอบและผลลัพธ์เบื้องต้น: ข้อมูลเชิงประจักษ์และตัวอย่าง

กรณีทดสอบและผลลัพธ์เบื้องต้น: ข้อมูลเชิงประจักษ์และตัวอย่าง

การทดสอบนำร่องระบบ กระเป๋า ID ดิจิทัล ดำเนินการเป็นระยะเวลา 3 เดือน โดยมีขอบเขตครอบคลุมผู้ใช้รวมทั้งสิ้นประมาณ 4,200 คน ในพื้นที่ตัวอย่าง 5 จังหวัด ได้แก่ กรุงเทพฯ, เชียงใหม่, นครราชสีมา, สงขลา และขอนแก่น โดยมีหน่วยงานภาครัฐเข้าร่วมทดสอบรวม 6 หน่วยงาน ครอบคลุมบริการสำคัญ เช่น การเบิกจ่ายสวัสดิการสังคม, การลงทะเบียนรับบริการสาธารณสุข และการยืนยันตัวตนเพื่อรับบริการภาครัฐในพื้นที่ (one‑stop service) จุดมุ่งหมายของการทดสอบคือประเมินความถูกต้องของการยืนยันตัวตนด้วย DID + ไบโอเมตริกส์ และการประยุกต์ใช้ Zero‑Knowledge Proof (ZKP) เพื่อลดการเปิดเผยข้อมูลส่วนบุคคลที่ไม่จำเป็น

ผลเชิงตัวเลขเบื้องต้นแสดงว่าอัตราการยืนยันตัวตนสำเร็จ (success rate) โดยเฉลี่ยอยู่ที่ 93.7% ในสัปดาห์แรกของการทดสอบ และปรับตัวดีขึ้นเป็น 97.1% ภายในเดือนที่สามหลังจากปรับปรุงกระบวนการลงทะเบียนและปรับแต่งอัลกอริทึมไบโอเมตริกส์ (ตัวอย่างเช่น การลดอัตรา False Reject ผ่านการสอนการสแกนลายนิ้วมือ/ใบหน้า) แยกตามช่องทางให้เห็นความแตกต่างดังนี้: การยืนยันตัวตนแบบ on‑device (มือถือผู้ใช้) มี success rate เฉลี่ย 97.8% ขณะที่การยืนยันผ่านจุดให้บริการในพื้นที่ 95.6%

ในด้านประสิทธิภาพเวลาเฉลี่ยในการยืนยันตัวตน (time to verify) ลดลงอย่างมีนัยสำคัญจากระบบเดิมที่ใช้เอกสาร (เฉลี่ย 4.5 นาทีต่อการทำรายการ) มาเป็น เฉลี่ย 28 วินาที เมื่อใช้กระเป๋า ID ดิจิทัลแบบรวม DID + ไบโอเมตริกส์ และ ZKP ในการทดสอบยังวัดค่า median และ 95th percentile เพื่อประเมินความเสถียร ผลพบว่า median = 22 วินาที และ 95th percentile ≈ 75 วินาที (กรณีเครือข่ายช้า หรือผู้ใช้ต้องทำการสแกนซ้ำ)

ด้านการลดการฉ้อโกงและการรั่วไหลของสิทธิประโยชน์ ผลการทดสอบเบื้องต้นชี้ว่าเหตุการณ์การทุจริตที่ตรวจพบและยับยั้งได้เพิ่มขึ้น ขณะที่กรณีที่คาดว่าจะเป็นการทุจริตลดลงเมื่อเทียบกับช่วงก่อนการทดสอบ: จำนวนเคสที่สันนิษฐานว่าฉ้อโกงถูกป้องกันได้ 312 กรณี ตลอดระยะเวลานำร่อง ซึ่งคิดเป็นการลดการจ่ายสวัสดิการที่ไม่ถูกต้องประมาณ 45% เทียบกับช่วงฐานข้อมูล 3 เดือนก่อนหน้า มูลค่าการลดการจ่ายที่คาดการณ์เบื้องต้นอยู่ที่ประมาณ 12.4 ล้านบาท อย่างไรก็ตาม การประเมินตัวเลขด้านการทุจริตยังเป็นข้อมูลเบื้องต้นและจำเป็นต้องมีการติดตามในระยะยาวเพื่อตรวจสอบแนวโน้มที่แท้จริง

บทเรียนสำคัญและข้อเสนอแนะจากการทดสอบนำร่องสามารถสรุปได้ดังนี้

- การลงทะเบียนเริ่มต้น (onboarding) ยังเป็นคอขวด: ผู้สูงอายุและผู้ที่มีทักษะดิจิทัลต่ำต้องการความช่วยเหลือเพิ่มเติม ข้อเสนอแนะรวมถึงการจัดจุดช่วยเหลือแบบเคลื่อนที่และคำแนะนำเชิงภาพ/วิดีโอในแอป

- อุปกรณ์ไบโอเมตริกส์มีความไวต่อสภาพสิ่งแวดล้อม: อัตรา False Reject สูงเมื่อผู้ใช้สวมถุงมือ/มือเปียก หรือสภาพแสงไม่เพียงพอ จึงต้องปรับปรุงคู่มือการสแกนและรองรับหลายรูปแบบไบโอเมตริกส์

- ความซับซ้อนของ ZKP ต้องบาลานซ์กับ UX: การพิสูจน์ความถูกต้องโดยไม่เปิดเผยข้อมูลทำให้กระบวนการปลอดภัย แต่ต้องออกแบบให้ไม่รู้สึกช้าหรือสับสนสำหรับผู้ใช้ปลายทาง

- ความเชื่อมโยงกับระบบเดิมและกฎระเบียบ: พบความต้องการเชิงเทคนิคเพื่อให้ระบบ DID สามารถทำงานร่วมกับฐานข้อมูลภาครัฐเดิมได้อย่างราบรื่น และต้องมีกรอบทางกฎหมายรองรับการใช้งานไบโอเมตริกส์และการพิสูจน์แบบไม่เปิดเผยข้อมูล

- การตรวจวัดผลระยะยาว: บันทึกเหตุการณ์และฟีดแบ็กจากผู้ใช้ชี้ให้เห็นความจำเป็นของการติดตาม 6–12 เดือน เพื่อประเมินผลต่อเนื่องทั้งด้านความปลอดภัย การยอมรับของผู้ใช้ และผลกระทบทางการเงิน

สรุป ผลลัพธ์จากการทดสอบนำร่องให้สัญญาณเชิงบวกในด้านอัตราการยืนยันตัวตนที่สูงขึ้น เวลาในการให้บริการที่ลดลง และการตรวจจับ/ป้องกันการฉ้อโกงที่มีประสิทธิภาพมากขึ้น อย่างไรก็ตาม ข้อสังเกตและตัวชี้วัดทั้งหมดยังเป็นข้อมูลเบื้องต้น — จำเป็นต้องมีการขยายการทดสอบในวงกว้าง การติดตามเชิงยาว และการประเมินผลเชิงเศรษฐศาสตร์ควบคู่เพื่อยืนยันผลกระทบในระดับประเทศก่อนการนำไปใช้เชิงนโยบายเต็มรูปแบบ

แนวทางต่อไปและข้อเสนอแนะเชิงนโยบาย

แนวทางต่อไปและข้อเสนอแนะเชิงนโยบาย

หลังการทดสอบระบบ กระเป๋า ID ดิจิทัล ที่ผสานเทคโนโลยี DID, ไบโอเมตริกส์ และ Zero‑Knowledge Proof (ZKP) รัฐบาลควรกำหนดแผนการขยายผลที่เป็นขั้นเป็นตอนพร้อมด้วยตัวชี้วัดผลลัพธ์เชิงปริมาณและเชิงคุณภาพ เพื่อประกันว่าการขยายตัวจะไม่ส่งผลกระทบต่อความปลอดภัย ความเป็นส่วนตัว และการเข้าถึงบริการของประชาชน แผนระยะสั้น–กลาง–ยาว ควรประกอบด้วยการขยาย pilot ในวงกว้างขึ้น การประเมินประสิทธิผลอย่างต่อเนื่อง และเกณฑ์พิจารณาการขึ้นสเกล (go/no‑go) ที่ชัดเจน

ข้อเสนอแนะสำหรับแผนการขยายผลและการวัดผลในระยะยาว ได้แก่:

- กำหนดเฟสการขยายผล: เฟสที่ 1 (0–6 เดือน) ขยาย pilot ไปยังหน่วยงาน/จังหวัดเพิ่ม 3–5 แห่ง และทดสอบภาระงานสูงสุด (load testing); เฟสที่ 2 (6–18 เดือน) เชื่อมต่อบริการสาธารณะหลักเพิ่มขึ้น เช่น สวัสดิการสุขภาพ การศึกษา และภาษี; เฟสที่ 3 (18–36 เดือน) เตรียมการนำไปใช้ระดับประเทศโดยมีการตรวจรับตามมาตรฐานที่กำหนด

- กำหนด KPI ที่วัดได้ เช่น อัตราการยอมรับของผู้ใช้ (adoption rate), อัตราการลดการฉ้อโกง (%) ในบริการสาธารณะ, เวลาการยืนยันตัวตนเฉลี่ย, ดัชนีความพึงพอใจของผู้ใช้ (CSAT/NPS), และจำนวนเหตุการณ์ความปลอดภัยที่ตรวจพบและแก้ไข

- ติดตั้งกลไกการประเมินอิสระ (independent evaluation) ทุก 6–12 เดือน โดยรวมการประเมินเชิงเทคนิค ความเป็นส่วนตัว สิทธิพลเมือง และผลกระทบทางสังคม

ด้านกรอบกฎหมายและมาตรฐานทางเทคนิค ควรรีบดำเนินการปรับปรุงและชี้แจงกฎหมายที่เกี่ยวข้องเพื่อรองรับเทคโนโลยีใหม่ๆ ดังนี้:

- ปรับปรุง PDPA เพื่อระบุอย่างชัดเจนว่า ข้อมูลไบโอเมตริกส์ เป็นข้อมูลที่มีความอ่อนไหวระดับสูง โดยกำหนดหลักเกณฑ์การเก็บรักษา การประมวลผลที่ชัดเจน การใช้รูปแบบ template แทนการเก็บภาพดั้งเดิม และการกำหนดระยะเวลาการเก็บข้อมูลที่เข้มงวด

- ออกกฎหมายหรือข้อบังคับรองรับ DID และการยืนยันแบบ ZKP โดยยอมรับการพิสูจน์ตัวตนเชิงกระจายและโครโตกราฟิคเป็นหลักฐานทางกฎหมาย กำหนดมาตรฐานการจัดการคีย์ การเพิกถอน (revocation registry) และความเข้ากันได้ระหว่างระบบของรัฐและภาคเอกชน รวมถึงปรับให้สอดคล้องกับกรอบระหว่างประเทศ เช่น eIDAS และแนวทาง W3C

- กำหนดมาตรฐานทางเทคนิคขั้นต่ำ (baseline) เช่น ใช้มาตรฐาน W3C DID/Verifiable Credentials, กำหนดโปรโตคอล ZKP ที่ได้รับการตรวจสอบ (เช่น การอ้างอิงมาตรฐานสากล), รหัสผ่านและการจัดเก็บคีย์ที่ปลอดภัย (hardware-backed keys, TEE/SE), และการบังคับใช้การทดสอบความเข้ากันได้ (interoperability testbeds) และการรับรอง (certification)

- กำหนดข้อบังคับด้านความปลอดภัยเช่นการทำ DPIA (Data Protection Impact Assessment) สำหรับบริการที่ใช้ ID ดิจิทัล การกำหนดหน้าที่ผู้ควบคุมข้อมูล (data controller) และผู้ประมวลผล (data processor) รวมถึงระยะเวลาการแจ้งเตือนเมื่อเกิดเหตุละเมิดข้อมูล

เพื่อสร้างกลไกตรวจสอบ ความโปร่งใส และความไว้วางใจ ควรมีการออกแบบการกำกับดูแลแบบผสมผสาน:

- จัดตั้งหน่วยงานกำกับดูแลอิสระหรือคณะกรรมการเชิงเทคนิคที่รวมผู้เชี่ยวชาญด้านสิทธิส่วนบุคคล ความปลอดภัยไซเบอร์ กฎหมาย และตัวแทนภาคประชาชน เพื่อทำหน้าที่ตรวจสอบการดำเนินงาน การอนุมัติมาตรฐาน และการเผยแพร่รายงานความโปร่งใสเป็นระยะ

- บังคับใช้การตรวจสอบภายนอก (third‑party audits) และการทดสอบ penetration/red‑team อย่างสม่ำเสมอ พร้อมการดำเนินการแก้ไขตามผลการทดสอบ

- จัดให้มีระบบรายงานสาธารณะ (transparency reports) เกี่ยวกับการใช้งาน การร้องขอข้อมูลจากภาครัฐ จำนวนการเพิกถอนการรับรอง และเหตุการณ์ความปลอดภัย พร้อมช่องทางรับฟังความคิดเห็นของประชาชน

ยุทธศาสตร์การสื่อสารและการฝึกอบรมเป็นหัวใจสำคัญในการเพิ่มการยอมรับของประชาชนและภาคส่วนที่เกี่ยวข้อง โดยข้อเสนอแนะเชิงปฏิบัติได้แก่:

- ออกแผนการสื่อสารแบบหลายช่องทาง (multichannel) ที่อธิบายคุณประโยชน์ กระบวนการ และสิทธิของผู้ใช้ในภาษาที่เข้าใจง่าย รวมถึงแผ่นพับ คำอธิบายเชิงภาพ วิดีโอสาธิต และศูนย์ข้อมูลออนไลน์

- จัดกิจกรรมสาธิต/roadshow ในชุมชน จุดให้คำปรึกษา (help desks) และช่องทางช่วยเหลือแบบเรียลไทม์สำหรับกลุ่มเสี่ยง เช่น ผู้สูงอายุ ผู้ไม่มีสมาร์ตโฟน หรือผู้มีความบกพร่องทางการมองเห็น

- ฝึกอบรมเจ้าหน้าที่รัฐและผู้ให้บริการ (service providers) ในหัวข้อความปลอดภัย การออกแบบ UX เชิงการยินยอม (consent UX), กระบวนการลงทะเบียน/ยืนยันตัวตน และการจัดการเหตุฉุกเฉิน รวมถึงการอบรมเชิงปฏิบัติการสำหรับทีมตอบสนองต่อเหตุละเมิดข้อมูล

- ตั้งโปรแกรมพันธมิตรกับภาคเอกชน สถาบันการศึกษา และองค์กรประชาสังคม เพื่อพัฒนาเนื้อหาให้ความรู้และสร้างความเชื่อมั่น รวมถึงการจัดทำมาตรฐานฝีมือและการรับรอง (certification) สำหรับผู้ให้บริการและซัพพลายเออร์

สรุปข้อเสนอเชิงนโยบายเชิงปฏิบัติการสำหรับ 12–36 เดือนข้างหน้า:

- 0–6 เดือน: ขยาย pilot แบบควบคุม ปรับปรุง PDPA ชั่วคราวสำหรับไบโอเมตริกส์ และเริ่มจัดตั้งคณะกรรมการกำกับดูแล

- 6–18 เดือน: ออกมาตรฐานเทคนิคขั้นต่ำ เปิด sandbox สำหรับผู้พัฒนา เปิดการประเมินอิสระรายครึ่งปี และเริ่มแคมเปญสื่อสารระดับประเทศ

- 18–36 เดือน: ประเมินผลตาม KPI เชิงปริมาณและเชิงคุณภาพ ปรับแก้กฎหมายถาวรเพื่อรองรับ DID/ZKP และดำเนินการขยายผลเชิงรุกสู่การใช้งานระดับชาติ

การนำระบบ ID ดิจิทัลไปสู่การให้บริการสาธารณะอย่างยั่งยืนต้องอาศัยความสมดุลระหว่างนวัตกรรมกับการคุ้มครองสิทธิของประชาชน โดยมีกรอบกฎหมาย มาตรฐานเชิงเทคนิค กลไกกำกับดูแล และแผนการสื่อสารที่ชัดเจนเป็นพื้นฐานสำคัญ หากดำเนินการตามแนวทางข้างต้น รัฐบาลจะสามารถขยายผลเทคโนโลยีนี้ได้อย่างมั่นคง ปลอดภัย และได้รับความไว้วางใจจากประชาชนและภาคส่วนต่างๆ

บทสรุป

การผสานเทคโนโลยี DID, ไบโอเมตริกส์ และ Zero‑Knowledge Proof (ZKP) บนมือถือมีศักยภาพชัดเจนในการลดการฉ้อโกงบริการสาธารณะและส่งเสริมการปกป้องความเป็นส่วนตัวของผู้ใช้ โดยรูปแบบ DID ช่วยให้ผู้ใช้เป็นเจ้าของข้อมูลประจำตัวของตนเอง ขณะที่ไบโอเมตริกส์เพิ่มความมั่นใจในการยืนยันบุคคล และ ZKP ช่วยให้สามารถพิสูจน์ความถูกต้องโดยไม่ต้องเปิดเผยข้อมูลเชิงละเอียด ผลการทดสอบนำร่องเบื้องต้นของรัฐบาลแสดงสัญญาณเป็นบวก—ระบบสามารถลดความผิดพลาดในการยืนยันตัวตนและลดความเสี่ยงการปลอมแปลงข้อมูลเมื่อเทียบกับกระบวนการแบบเดิม—แต่ข้อมูลในขณะนี้ยังอยู่ในระดับการทดลองและต้องมีการวัดผลเชิงปริมาณในวงกว้างก่อนตัดสินใจขยายการใช้งาน

ทั้งนี้ความสำเร็จในการนำเทคโนโลยีเหล่านี้ไปใช้ในวงกว้างขึ้นอยู่กับองค์ประกอบสำคัญหลายประการ เช่น กรอบกฎหมายที่ชัดเจน เพื่อคุ้มครองสิทธิข้อมูลส่วนบุคคลและกำกับการใช้ไบโอเมตริกส์, มาตรฐานเทคนิคและความเข้ากันได้ (interoperability) เพื่อให้ระบบสามารถทำงานร่วมกับบริการภาครัฐและเอกชนได้, และ กลยุทธ์การสื่อสารกับสาธารณะ เพื่อสร้างความเข้าใจและความเชื่อมั่นของผู้ใช้งาน นอกจากนี้การขยายผลต้องอาศัยการประเมินความเสี่ยงอย่างเป็นระบบ การมีส่วนร่วมอย่างต่อเนื่องของผู้มีส่วนได้ส่วนเสีย—รวมถึงภาครัฐ ภาคเอกชน นักสิทธิเสรีภาพ และประชาชนทั่วไป—และการทดสอบระยะยาวพร้อมการตรวจสอบอิสระเพื่อยืนยันความปลอดภัย ความเป็นส่วนตัว และความเที่ยงธรรมของระบบก่อนการนำไปใช้อย่างเป็นทางการ

มุมมองเชิงอนาคตแนะนำแนวทางปฏิบัติแบบค่อยเป็นค่อยไป: เริ่มด้วยการขยายการทดลองเป็นวงกว้างในภาคบริการเฉพาะ (phased rollout), ตั้งกลไกการตรวจสอบและประเมินผลอิสระเป็นระยะ, ส่งเสริมมาตรฐานเปิดและการทำงานร่วมกันระหว่างระบบ และออกมาตรการให้ความรู้ประชาชนเพื่อลดความกังวลเรื่องความเป็นส่วนตัว หากดำเนินการตามแนวทางเหล่านี้อย่างรัดกุม เทคโนโลยีผสาน DID‑ไบโอเมตริกส์‑ZKP อาจเป็นเครื่องมือสำคัญในการลดการฉ้อโกง ปรับปรุงประสิทธิภาพบริการสาธารณะ และยกระดับความเชื่อมั่นของประชาชนต่อบริการดิจิทัลของรัฐในระยะยาว